Здравствуйте друзья, и особенно и подписчика моего YuoTube канала!

Сегодня я Вам расскажу простой способ обхода блокировки FRP (блок аккаунта гугл), на современных телефонах Samsung.

Для этого достаточно установить в телефон рабочую сим карту, и с другого телефона, с помощью программы hashsms отправить подготовленное смс, на заблокированный телефон.

После этого на заблокированном Samsung появится мобильно приложение youtube, используя которое, в зависимости от версии андроид, довольно легко обойти блокировку.

Теперь после сброса телефоны самсунг, леново, хонор, хуавей, как и все другие просят аккаунт гугл который был до сброса.

Старый аккаунт большинство не то, что не помнит, но даже его не знали никогда – знакомые поставили и о нем вес сразу забыли.

Теперь это проблема и не маленькая – сразу хотят скачать приложение для сброса гугл аккаунта. Такое есть hushsms apk.

Почему apk? Потому что на маркете его нет, а только оттуда происходит автоматическая установка.

Со всех других источников вначале закидывается в память hushsms apk и только потом устанавливается самостоятельно.

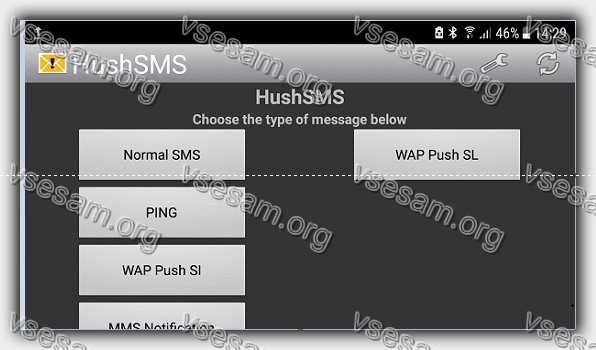

Как пользоваться приложением hushsms for android

Скачать hushsms for android можете здесь ниже. Там оно в архиве, точнее их два. Две версии: hushsms for android 2.7.7 и hushsms for android 2.7.8.

Находите другой телефон, не тот с которого нужно удалить гугл аккаунт, а именно другой и скачиваете на него или закидываете, даете разрешение на установку, устанавливаете и запускаете.

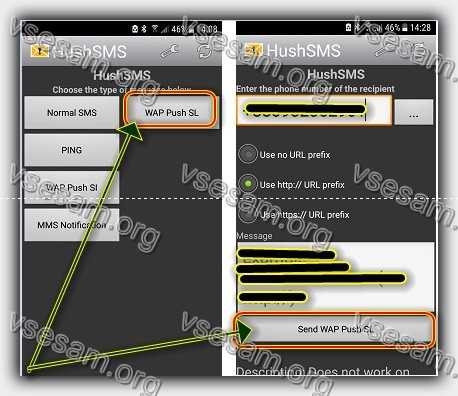

Далее с права нажимаете на кнопку «WAP Push SL». Откроется окно. Ничего не меняете, а только прописываете номер телефона, на котором требуется сброса гугл аккаунта и ниже ссылку на любое видео с ютуб.

Затем отправляете кнопкой «Send WAP Push SL». Оно придет на телефон с которого хотите гугл аккаунт сбросить.

Жмите на ссылку. Запустится ютуб и у вас будет возможность перейти в настройки и гугл аккаунт удалить.

Хотя автор говорит, что приложение работает на всех телефонах, но иногда программа hushsms не отправляет смс.

Появляется ошибка generic failure. Это может происходить из-за оператора. Тогда если есть возможность поменяйте сим карту на другого.

Есть еще решения если смс не отправляет. Тогда нужно установить модуль Xposed для HushSMS и получить Root права. На этом все. Скачать можете ниже. Успехов в разблокировке.

Официальный сайт:

www.silentservices.de

Операционка:

андроид

Интерфейс:

английский

Лицензия:

бесплатно

With the release of server 2022 i have looked forward to implementing storage bus cache. The KB to do so is rather straight forward Storage bus cache on Storage Spaces | Microsoft Docs . i have prepped a new bare metal server with SSD’s and HDD’s on SAS and have followed the steps as in the KB. however it appears that the function Enable-StorageBusCache has a bug or error in it, it appears that the cache drives get configured and space reserved but the part that preps the HDD’s to pair with a cache drive fails with a not so useful error message.

it appears enable-storagebuscache calls new-storagebusbinding and then the section of preparehddforcache fails. little to no documentation appears to exist for this so i am not sure where what to do next. i have tried to take a look at maybe some issues in the MS script however its rather long and complicated, and i did not see any typo’s jump out at me. im assuming i have found some type of bug

@AndrewHansen Storage Innovations in Windows Server 2022 — Microsoft Tech Community

New-StorageBusBinding : Exception calling «PrepareHddForCache» : «Generic failure «

At C:WINDOWSsystem32WindowsPowerShellv1.0ModulesStorageBusCacheStorageBusCache.psm1:2941 char:17

+ … New-StorageBusBinding -CacheGuid $bindOrder[$nextCache] — …

+ ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

+ CategoryInfo : NotSpecified: (:) [New-StorageBusBinding], MethodInvocationException

+ FullyQualifiedErrorId : WMIMethodException,New-StorageBusBinding

Hushsms APK allows users to send a specific type of short message through GSM network to bypass mobile lock.

It carries out security checks through penetration tests and bypassing the FRP (Factory Reset Protection) lock of any Android device. Hushsms APK also bypassing, the Google account verification lock of devices we want to locate through message. Thus operator network will send you back a delivery notification that your sent message has received to the target phone and, you will know that the owner’s phone is switched on or off. Hushsms is legal because it does not use any kind of hack.

Also, try Flirt App

Hushsms FRP APK Free Download

Free download FRP locks bypass app Hushsms app for android mobile phone and remove any security level from the device. It is the best encrypting and decrypting application for the smartphone platform. The primary purpose of this app for downloading is to skip any lock and get into the device with the help of just a single text form message.

Hushsms 2.7 Latest Version for Android

Download the latest version of the Hushsms app on your android phone and break out the Google account lock with the help of short text SMS. Hushsms 2.7 version can unblock all old and new devices such as Samsung, LG, Sony, HTC, Xiaomi, Oppo, and Haiwai company phones. It comes in small size files and a user-friendly interface that is now easily handled by any beginner user.

Hushsms Alternative for iPhone and Samsung

If you search for the Hushsms iPhone and Samsung versions, you are in the right place. The process for installing and using this one different platform is straightforward and quick. First, you need to connect both devices to the internet and go to google account verification on your iPhone to remove the iCloud activation lock. Now send the SMS through the Hush app to the locked phone and unblock the device instantly for free.

Features

- No PC software is needed.

- Free of costs.

- Global use.

- No data loss.

- Support Flash SMS & PNG SMS.

- MMs notification.

- WAP push SI (Service Indication).

What’s New?

- Service load feature added.

- Display warning added.

Additional Information

- Category: Communication

- Developer: Varies with device

- File Size: Varies with device

- Requires OS: Varies with device

- Language: English

- Permissions: Microphone, Storage

FAQs – Hushsms APK

How Do I Download From Hushsms?

You can easily download Hushsms for free from the mobile app store name moboapp.net website.

Why Does It Say Generic Failure in Hushsms?

As generic failure is the error that encounters when sending text SMS without credit, so if you are using Hushsms and don’t sufficient balance then it will show generic failure.

What Protocol is SMS?

SMS protocol is SMPP (Short Message Peer-to-Peer Protocol).

How Do You Solve Generic Failure?

You can easily solve generic failure on Samsung and any other android device by installing the Hushsms app through a text message.

What Is Hushsms Message Sent?

Hushsms app sent text messages to the block mobile and bypass google and iCloud lock from any device.

My kerberos domain in MYEXAMPLE.ORG, but servers are located in the dmz-int.example.org dns zone.

LDAP server is b1.dmz-int.example.org; its keytab include:

udo ktutil -k /etc/krb5.keytab list /etc/krb5.keytab: Vno Type Principal Aliases 7 arcfour-hmac-md5 b1$@MYEXAMPLE.ORG 7 aes128-cts-hmac-sha1-96 b1$@MYEXAMPLE.ORG 7 aes256-cts-hmac-sha1-96 b1$@MYEXAMPLE.ORG 7 arcfour-hmac-md5 host/b1.dmz-int.example.org@MYEXAMPLE.ORG 7 aes128-cts-hmac-sha1-96 host/b1.dmz-int.example.org@MYEXAMPLE.ORG 7 aes256-cts-hmac-sha1-96 host/b1.dmz-int.example.org@MYEXAMPLE.ORG 7 arcfour-hmac-md5 ldap/b1.dmz-int.example.org@MYEXAMPLE.ORG 7 aes128-cts-hmac-sha1-96 ldap/b1.dmz-int.example.org@MYEXAMPLE.ORG 7 aes256-cts-hmac-sha1-96 ldap/b1.dmz-int.example.org@MYEXAMPLE.ORG 7 arcfour-hmac-md5 ldap/ldap.dmz-int.example.org@MYEXAMPLE.ORG 7 aes128-cts-hmac-sha1-96 ldap/ldap.dmz-int.example.org@MYEXAMPLE.ORG 7 aes256-cts-hmac-sha1-96 ldap/ldap.dmz-int.example.org@MYEXAMPLE.ORG 7 arcfour-hmac-md5 ldap/ldap.unimore.it@MYEXAMPLE.ORG 7 aes128-cts-hmac-sha1-96 ldap/ldap.unimore.it@MYEXAMPLE.ORG 7 aes256-cts-hmac-sha1-96 ldap/ldap.unimore.it@MYEXAMPLE.ORG

ldap2.myexample.org is a CNAME of b1.dmz-int.example.org

Now I can connect with GSSAPI to LDAP server:

$ kinit

$ ldapsearch -ZZ -h b1.dmz-int.example.org 'uid=test'

SASL/GSSAPI authentication started

SASL username: user@MYEXAMPLE.ORG

SASL SSF: 56

SASL data security layer installed.

[...]

$ ldapsearch -ZZ -h ldap2.myexample.org 'uid=test'

SASL/GSSAPI authentication started

SASL username: user@MYEXAMPLE.ORG

SASL SSF: 56

SASL data security layer installed.

[...]

$ klist

Credentials cache: FILE:/tmp/krb5cc_1000

Principal: user@MYEXAMPLE.ORG

Issued Expires Principal

Sep 6 09:03:35 2016 Sep 6 19:03:32 2016 krbtgt/MYEXAMPLE.ORG@MYEXAMPLE.ORG

Sep 6 09:03:39 2016 Sep 6 19:03:32 2016 ldap/b1.dmz-int.example.org@MYEXAMPLE.ORG

Looks fine.

Now comes the proxy.

Proxy A record is ldap.dmz-int.example.org and it has a CNAME as ldap.myexample.org.

Proxy is a HAPROXY layer 4 for ports 389 and 636. Without SASL it works fine.

$ ldapsearch -ZZ -h ldap.myexample.org 'uid=test'

SASL/GSSAPI authentication started

ldap_sasl_interactive_bind_s: Local error (-2)

additional info: SASL(-1): generic failure: GSSAPI Error: Miscellaneous failure (see text) (Matching credential (ldap/ldap.dmz-int.example.org@DMZ-INT.EXAMPLE.ORG) not found)

$ ldapsearch -h ldap.dmz-int.example.org 'uid=test'

SASL/GSSAPI authentication started

ldap_sasl_interactive_bind_s: Local error (-2)

additional info: SASL(-1): generic failure: GSSAPI Error: Miscellaneous failure (see text) (Matching credential (ldap/ldap.dmz-int.example.org@DMZ-INT.EXAMPLE.ORG) not found)

And now SASL doesn’t work. Do I need an extra SPN in the server keytab? Do I need some dns fixes? Why the proxy query looks for the: ldap/ldap.dmz-int.example.org@DMZ-INT.EXAMPLE.ORG principal and not ldap/ldap.dmz-int.example.org@MYEXAMPLE.ORG?

As a reference, follows the haproxy conf file:

$ cat /etc/haproxy/haproxy.cfg

global

log /dev/log local0

# log /dev/log local1 notice

chroot /var/lib/haproxy

stats socket /run/haproxy/admin.sock mode 660 level admin

stats timeout 30s

user haproxy

group haproxy

daemon

# Default SSL material locations

ca-base /etc/ssl/certs

crt-base /etc/ssl/private

# Default ciphers to use on SSL-enabled listening sockets.

# For more information, see ciphers(1SSL). This list is from:

# https://hynek.me/articles/hardening-your-web-servers-ssl-ciphers/

ssl-default-bind-ciphers ECDH+AESGCM:DH+AESGCM:ECDH+AES256:DH+AES256:ECDH+AES128:DH+AES:ECDH+3DES:DH+3DES:RSA+AESGCM:RSA+AES:RSA+3DES:!aNULL:!MD5:!DSS

ssl-default-bind-options no-sslv3

# LDAP and LDAP/STARTTLS

frontend ldap_service_front

log global

mode tcp

bind *:389

description LDAP Service

option socket-stats

option tcpka

option tcplog

timeout client 10s

default_backend ldap_service_back

backend ldap_service_back

log global

server ldap-1 b1.myexample.org:389 check fall 1 rise 1 inter 2s

server ldap-2 b2.myexample.org:389 check fall 1 rise 1 inter 2s

mode tcp

balance leastconn

option tcpka

option ldap-check

timeout server 10s

timeout connect 1s